Recuperar dados e contas após a clonagem de celular requer medidas imediatas, como alterar senhas e acionar a autenticação de dois fatores. É essencial documentar as contas comprometidas e acionar suporte das plataformas afetadas. Utilizar backups em nuvem pode ajudar a restaurar informações perdidas. Além disso, um gerenciador de senhas pode garantir que suas senhas sejam seguras e únicas, minimizando assim os riscos futuros de clonagem. Mantenha-se informado sobre as melhores práticas de segurança digital para proteger suas informações pessoais.Você já parou para pensar sobre o que fazer se o seu celular for clonado? Essa é uma preocupação crescente nos dias de hoje, com a clonagem de celulares se tornando cada vez mais comum e sofisticada. Celular clonado pode levar à perda de dados pessoais, informações financeiras e até ao comprometimento de sua privacidade. Neste artigo, vamos apresentar dicas essenciais sobre como agir em caso de clonagem do seu dispositivo, além de medidas que podem ser tomadas para evitar que isso aconteça.Em um mundo onde nossa comunicação e transações financeiras estão cada vez mais conectadas, é crucial saber como se proteger. Aqui, você aprenderá ações concretas para minimizar danos e recuperar o controle do seu celular. Continue lendo e fique por dentro das melhores práticas para garantir sua segurança digital!

O que fazer imediatamente ao perceber a clonagem

Quando você perceber que seu celular foi clonado, é fundamental agir rapidamente para minimizar os danos e proteger seus dados pessoais. O primeiro passo envolve a análise da situação. Verifique se o seu telefone está tendo comportamentos estranhos, como chamadas não efetuadas, mensagens que você não enviou, ou um aumento no consumo de dados que não pode ser explicado. Todas essas são indicações claras de que algo está errado. É crucial tomar medidas imediatas!

Passos Imediatos a Seguir

Após identificar a clonagem, siga os passos detalhados abaixo para proteger suas informações:**

- Desconecte-se da Internet: Desative o Wi-Fi e os dados móveis imediatamente. Isso ajudará a prevenir que o clone continue acessando suas informações.

- Reinicie o Celular: Às vezes, reiniciar o dispositivo pode interromper processos suspeitos em execução.

- Verifique Chamadas e Mensagens: Inspecione suas chamadas e mensagens recentes para identificar qualquer atividade incomum.

- Altere Suas Senhas: Imediatamente, altere as senhas das suas contas, começando pelas mais importantes, como e-mails e redes sociais.

- Ative a Autenticação de Dois Fatores: Sempre que possível, habilite a autenticação em duas etapas (2FA) em suas contas para uma camada extra de segurança.

- Desinstale Aplicativos Desconhecidos: Verifique aplicativos que não se lembra de ter instalado e remova-os.

- Contate Seu Provedor de Serviço: Informe seu provedor de telefonia móvel sobre a clonagem. Eles podem ajudá-lo a proteger sua linha.

- Monitore Suas Contas: Fique atento às atividades de suas contas bancárias e sociais para identificar qualquer comportamento irregular.

- Considere um Reset de Fábrica: Se o problema persistir, considere realizar um reset de fábrica em seu dispositivo. Lembre-se de fazer backup dos dados importantes primeiro.

- Consulte um Especialista: Se você não se sentir seguro fazendo ajustes, busque a ajuda de um profissional de TI ou segurança cibernética.

As etapas acima podem parecer simples, mas são de extrema importância para proteger suas informações e evitar um maior comprometimento da sua segurança. Com um rápido reagir, você pode limitar os danos e recuperar o controle da situação.

Importância da Detecção Rápida

Dada a sofisticação dos métodos de clonagem, a detecção rápida é essencial. Aqueles envolvidos em atividades fraudulentas podem ter acesso total às suas informações em questão de minutos. Um atraso em qualquer uma das etapas listadas pode levar a sérios problemas, como o roubo de identidade ou fraudes financeiras.

Um ponto importante a ser considerado é o uso de aplicativos de segurança e antivírus. Embora não resolvam o problema de clonagem sozinhos, eles podem aumentar significativamente a proteção do seu dispositivo e alertá-lo sobre atividade suspeita. A manutenção regular do seu dispositivo, com atualizações de software e aplicativos, também é vital para a prevenção.

Mantenha-se Atualizado sobre Segurança

Além das medidas imediatas ao perceber a clonagem, envolva-se ativamente em práticas de segurança digital. Eduque-se sobre as novas ameaças e como se proteger delas. Participe de fóruns, siga especialistas em segurança cibernética e mantenha-se informado sobre novas técnicas de proteção.

Conscientes de que a segurança digital deve ser uma prioridade constante, não apenas uma reação a situações como a clonagem. Ao implementar medidas proativas de segurança, você não só se prepara melhor para um possível ataque, mas também define uma cultura de segurança ao seu redor, protegendo não apenas a si mesmo, mas incentivando outros a fazerem o mesmo.

Dicas práticas para proteger seu celular

Proteger seu celular dos riscos de clonagem e outros tipos de fraudes é essencial nos dias de hoje. Como nosso celular armazena uma grande quantidade de informações pessoais e profissionalmente sensíveis, técnicas de segurança adequadas são necessárias para evitar a violação de dados. Aqui, apresentamos dicas práticas e eficazes que você pode implementar imediatamente.

Dicas Essenciais de Segurança

Adotar medidas preventivas é a melhor forma de se proteger. As seguintes práticas podem ajudar a manter seu celular e dados seguros:

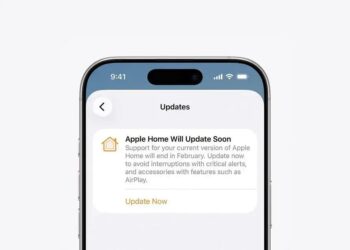

- Mantenha o Software Atualizado: Sempre instale as atualizações do sistema operacional do seu celular. Essas atualizações frequentemente contêm correções de segurança que ajudam a proteger seu dispositivo.

- Use Senhas Fortes: Crie senhas longas e complexas, combinando letras, números e símbolos. Evite usar datas de nascimento ou informações pessoais que possam ser facilmente adivinhadas.

- Ative a Autenticação de Dois Fatores: Essa camada extra de segurança dificulta que alguém acesse suas contas, mesmo que tenha sua senha.

- Desative a Conexão Automática: Evite que o celular se conecte automaticamente a redes Wi-Fi públicas. Isso pode fazer com que seus dados sejam facilmente interceptados.

- Use um Antivírus Confiável: Instalar um aplicativo antivírus pode ajudar a detectar e remover malware e outras ameaças em potencial.

- Revise Permissões de Aplicativos: Minimize o acesso que os aplicativos têm a suas informações pessoais e remova aqueles que não usa.

- Habilite o Encriptação de Dados: A encriptação mantém suas informações seguras, mesmo que o dispositivo caia em mãos erradas.

- Desligue o Bluetooth Quando Não Estiver em Uso: O Bluetooth pode ser uma porta de entrada para hackers. Desligue-o quando não estiver em uso.

- Atenção ao Phishing: Fique atento a mensagens e e-mails suspeitos que tentem induzí-lo a fornecer suas informações pessoais. Nunca clique em links desconhecidos.

- Fazer Backup Regular: Realize backups periódicos dos seus dados importantes, seja na nuvem ou em um computador. Isso garante que você não perca informações valiosas.

Essas dicas simples mas eficazes ajudarão a proteger seu celular de uma variedade de ameaças. O uso consciente da tecnologia também faz parte de um comportamento de segurança digital. Quanto mais informado você estiver, menos vulnerável será às tentativas de clonagem e fraude.

Utilizando Aplicativos de Segurança

Além das dicas mencionadas, usar aplicativos de segurança pode ser uma grande vantagem na proteção dos seus dados. Há diversas opções disponíveis que oferecem recursos adicionais, como rastreamento do celular em caso de perda ou roubo.

Escolher um aplicativo adequado pode parecer uma tarefa desafiadora, mas algumas funcionalidades são essenciais. Por exemplo:

- **Localização em Tempo Real:** Permite que você rastreie, remotamente, seu dispositivo perdido.

- **Bloqueio Remoto:** Possibilita bloquear seu celular à distância, evitando acesso não autorizado.

- **Limpeza de Dados Remota:** Executa uma limpeza de todos os dados do dispositivo em caso de perda.

- **Proteção em Tempo Real:** Monitora constantemente ameaças em seu dispositivo em tempo real.

- **Filtragem de Chamadas e Mensagens:** Bloqueia número de spam e mensagens fraudulentas.

Escolha um aplicativo que seja bem avaliado e que atenda às suas necessidades específicas. Algumas opções confiáveis incluem Avast, Norton e McAfee, que oferecem versões gratuitas e pagas.

Manutenção Regular do Dispositivo

Realizar manutenções regulares em seu dispositivo é fundamental para um bom desempenho e segurança. Isso envolve verificar o armazenamento, desinstalar aplicativos não utilizados e limpar dados temporários. Uma limpeza periódica pode ajudar a identificar problemas antes que eles se tornem sérios.

O Papel da Educação em Segurança

Finalmente, a educação é uma ferramenta poderosa na segurança digital. Esteja sempre atento a novas ameaças e aprenda sobre as últimas tendências em segurança móvel. Acompanhe blogs, canais do YouTube e cursos online sobre como manter seu celular seguro.

Em resumo, protegê-lo requer uma combinação de boas práticas, uso de tecnologia e educação contínua. Implementando essas dicas, você contribuirá significativamente para a segurança dos seus dados e reduzirá a probabilidade de clonagem. Celebre a segurança digital com responsabilidade e vigilância constante.

Como recuperar dados e contas após a clonagem

Recuperar dados e contas após a clonagem de um celular é um processo desafiador, porém essencial para garantir a segurança e a continuidade do acesso às informações importantes. Quando um celular é clonado, o infrator não apenas ganha acesso a informações pessoais, mas pode também redirecionar comunicações, afetando e comprometendo várias contas online. A seguir, forneceremos um guia detalhado sobre como proceder para restaurar dados e contas de forma eficaz.

Passos Iniciais ao Identificar a Clonagem

Ao perceber que seu celular foi clonado, o primeiro passo deve ser desativar as conexões com a Internet assim que possível. Isso impede que o clone continue acessando suas informações. Após isso, outros passos devem ser seguidos:

- Documentar o Que Foi Comprometido: Comece listando todas as contas afetadas, como e-mail, redes sociais e aplicativos financeiros. Essa informação será valiosa durante o processo de recuperação.

- Alterar Senhas Imediatamente: Mude as senhas das contas mais críticas primeiro, como suas contas de e-mail e serviços bancários. Utilize senhas fortes e únicas para cada conta.

- Ativar a Autenticação de Dois Fatores: Sempre que possível, ative a autenticação em duas etapas para adicionar uma camada extra de segurança nas suas contas.

- Conectar-se com o Suporte das Plataformas: Informe às plataformas afetadas que você foi vítima de clonagem. Muitas delas têm procedimentos específicos para restaurar contas comprometidas.

- Verificar Transações Recorrentes: Analise suas contas bancárias e de pagamento para identificar transações que você não reconhece. Informe seu banco sobre estas anomalias.

- Restaurar Dados de Backup: Se você possui backups regulares de seus dados, agora é o momento de restaurá-los. Isso pode incluir contatos, fotos e documentos importantes.

- Monitorar Contas por Atividades Suspeitas: Continue monitorando suas contas após a recuperação para qualquer atividade que pareça estranha.

- Limpar e Reinicializar o Dispositivo: Após recuperar suas contas, considere realizar um reset de fábrica no seu celular para se livrar de possíveis malwares ou rastros do clone.

- Informar Recebedores de Mensagens Sobre o Incidente: Se você suspeitar que mensagens ou e-mails enviados pelo clone possam ter afetado outras pessoas, informe-os sobre o ocorrido.

- Proteger Seus Dispositivos Futuros: Com essas experiências, considere implementar soluções de segurança em seus dispositivos para evitar futuras clonagens.

Essas ações imediatas podem ajudar a minimizar os danos e proteger seus dados de usos não autorizados. Um foco na proatividade é sempre recomendado para evitar novas tentativas de violação.

Recuperação de Dados e Informações

Caso você tenha perdido dados importantes devido à clonagem, aqui estão algumas táticas para recuperar essas informações:

- Backup em Nuvem: Se você usou serviços como Google Drive ou iCloud, verifique se seus dados estão salvos lá. Essas plataformas oferecem recuperação de dados por meio de seus serviços.

- Recuperação de Contatos: Se seu telefone foi sincronizado com uma conta de e-mail (como Gmail), você pode acessar os contatos no serviço de e-mail e restaurá-los.

- Recuperação de Mensagens e Fotos: Utilize aplicativos de recuperação de dados que podem restaurar informações deleteadas acidentalmente ou que tenham sido comprometidas.

- Sistemas de Restauração de Sistema: Se você estava usando dispositivos Android, pode haver opções de recuperação de dados embutidas na própria experiência do sistema.

- Recuperação de Aplicativos: Reinstale aplicativos de mensagens e outras plataformas e verifique as funcionalidades de restauração.

A recuperação de dados pode variar dependendo da gravidade da situação e das ferramentas em que você confia. A tecnologia moderna oferece várias alternativas para a recuperação, tornando o processo mais gerenciável.

Gerenciamento de Senhas e Autenticação

Um dos principais focos ao recuperar contas é gerenciar senhas de forma eficaz. Considere usar um gerenciador de senhas para garantir que suas senhas sejam únicas e seguras. Aqui estão algumas dicas úteis para o gerenciamento de senhas:

- Utilize um Gerenciador de Senhas: Eles podem criar e armazenar senhas complexas, eliminando a necessidade de memorizá-las.

- Inclua Caractere Especiais nas Senhas: Mistura de letras maiúsculas, minúsculas, números e símbolos deixa as senhas mais difíceis de serem adivinhadas.

- Renove Senhas Regularmente: Altere suas senhas a cada poucos meses, reforçando a segurança das suas contas.

- Utilize Códigos de Backup: Para aplicativos com autenticação em duas etapas, tenha sempre códigos de backup armazenados de forma segura.

- Evite Reuso de Senhas: Uma das coisas mais arriscadas é usar a mesma senha em múltiplas contas.

Seguir essas diretrizes pode melhorar significativamente a segurança de suas contas, tornando mais difícil que invasores obtenham acesso futuras.

Considere Recursos Legais

Caso a clonagem resulte em problemas financeiros ou de identidade, é aconselhável considerar recorrer aos serviços de um advogado com experiência em cibercrime. Ele poderá orientar sobre as medidas legais a serem seguidas e sobre como reportar a clonagem às autoridades competentes.

| Recurso Legal | Descrição |

|---|---|

| Consultas com Advogados | Ajuda especializada em casos de clonagem e roubo de identidade. |

| Denunciar ao Procon | Registrar reclamações sobre fraudes, principalmente em serviços financeiros. |

| Reportar à Polícia | Ação oficial para abrir um boletim de ocorrência sobre o crime. |

| Conselho de Segurança | Consultoria sobre como melhorar a segurança futura. |

Essas etapas ajudarão você a recuperar suas contas e dados, mas, mais importante, a manter um padrão de segurança que reduza os riscos de clonagens futuras.

Fonte: Olhar Digital