O futuro da segurança em dispositivos móveis envolve inovações como autenticação biométrica, criptografia avançada e inteligência artificial para proteger dados. Tendências emergentes incluem o uso de VPNs, atualizações automáticas de segurança e gestão de dispositivos móveis (MDM). Entretanto, desafios como a evolução das ameaças, a privacidade dos dados e o desconhecimento dos usuários permanecem relevantes. As soluções de segurança devem se adaptar continuamente às novas tecnologias e comportamentos dos criminosos. A colaboração entre usuários, empresas e autoridades é fundamental para criar um ambiente digital seguro.Você sabia que seu iPhone pode ser mais do que apenas um smartphone? Recentemente, ele se tornou um aliado inesperado na luta contra o crime. Uma quadrilha que roubava celulares no Reino Unido foi desmantelada graças à funcionalidade da rede Buscar, que permite rastrear dispositivos perdidos ou furtados. Neste artigo, vamos explorar como essa tecnologia não só ajudou a recuperar milhares de aparelhos como também prendeu uma série de criminosos envolvidos em atividades ilegais.

Acompanhe-nos enquanto investigamos a fundo esse caso intrigante. Você aprenderá sobre os métodos utilizados pela polícia, os desafios enfrentados e como o iPhone se destacou nesse contexto. Vamos mergulhar nesse tema fascinante e discutir a importância da segurança de nossos dispositivos móveis.

Quadrilha de roubo: a nova cara do crime no Reino Unido

No contexto atual, a quadrilha de roubo de celulares no Reino Unido tem se mostrado uma nova faceta do crime organizado, utilizando tecnologia avançada e táticas sofisticadas para atacar seus alvos. Essas organizações não apenas se especializam em roubar dispositivos, mas também desenvolveram métodos para burlar a segurança e maximizar seus ganhos. A seguir, discutiremos as características principais e os métodos utilizados por essas quadrilhas.

Características das Quadrilhas de Roubo de Celulares

As quadrilhas de roubo de celulares têm se adaptado às novas tecnologias, o que torna suas operações mais complexas. Uma das principais características é a organização estrutural, que pode ser comparada a pequenas empresas. Cada membro possui uma função específica, como vigilância, execução do roubo e revenda dos aparelhos. Assim, o que antes era uma ação isolada de um criminoso se transformou em uma operação bem planejada.

- Segmentação de Alvos: Quadrilhas utilizam dados para identificar locais e horários em que roubar telefones será mais eficaz.

- Uso de Tecnologia: Aplicações e dispositivos falsos são empregados para enganar as vítimas.

- Revenda no Mercado Negro: Aparelhos roubados são negociados em plataformas clandestinas para maximizar o lucro.

- Cooperação Internacional: Algumas quadrilhas operam além das fronteiras, facilitando transações internacionais.

- Modo de Operação: Estrategicamente, atacam em regiões de alta densidade populacional.

- Violência Controlada: Embora a violência não seja o foco, ocasionalmente é utilizada para intimidar vítimas.

- Identificação de Tendências: Estudo de como os dispositivos são usados ajuda a prever futuras vulnerabilidades.

- Manipulação de Informações: Atores envolvidos podem utilizar táticas de engenharia social para enganar potencias vítimas.

- Aproveitamento de Eventos Públicos: Festivais e baladas se tornam alvo frequente devido à distração do público.

- Facilidade de Evasão: Os criminosos costumam empregar técnicas para escapar rapidamente após o crime.

A integração de tecnologia também é evidente no modo como os criminosos operam. Muitos utilizam ferramentas digitais para planejar seus ataques, como mapas interativos e aplicativos de comunicação criptografada. Além disso, o uso de redes sociais permite que eles encontrem e escolham alvos em tempo real.

Impacto da Tecnologia no Crime

Com a evolução dos smartphones, as quadrilhas de roubo se tornaram mais criativas e ousadas. O impacto da tecnologia não se limita apenas à vitimização, mas também altera a dinâmica da segurança pública. Ao passo que as empresas de tecnologia desenvolvem novas funcionalidades de segurança, como autenticação biométrica e rastreamento em tempo real, as quadrilhas encontram maneiras de contorná-las.

Uma questão crítica é como a polícia e as instituições de segurança pública estão respondendo a essa nova onda de crime. Estratégias de prevenção e recuperação estão sendo aprimoradas. As autoridades começaram a implementar tecnologias como câmeras de segurança inteligentes e softwares de reconhecimento facial, que ajudam na captura de criminosos e na recuperação de bens roubados.

Tabela Comparativa: Métodos de Roubo de Celulares

| Método | Descrição | Taxa de Sucesso |

|---|---|---|

| Roubo Direto | Roubo de celulares em público | Alto |

| Engano com Tecnologia | Uso de dispositivos ou apps falsos | Médio |

| Assalto Planificado | Quadrilhas que escolhem alvos difíceis | Muito Alto |

| Uso de Disfarces | Criminosos se passando por usuários comuns | Alto |

| Cooperação em Grupo | Ação coordenada entre membros da quadrilha | Extremamente Alto |

Além disso, as leis que envolvem o roubo de celulares estão começando a se adaptar, refletindo um maior rigor nas penalidades. Em muitos casos, o aumento da colaboração entre países para o combate a esse tipo de crime tem se mostrado eficaz. No entanto, a luta contra as quadrilhas de roubo ainda enfrenta muitos desafios devido à velocidade de adaptação dos criminosos às novas tecnologias.

A conexão do iPhone com a segurança

A conexão do iPhone com a segurança é um tema crucial no contexto atual, onde a tecnologia avança rapidamente. O iPhone se tornou uma das plataformas mais seguras, oferecendo diversas funcionalidades que protegem os dados dos usuários. Desde sua arquitetura interna até as opções de configuração, cada aspecto do iPhone é projetado com a segurança em mente.

Arquitetura de Segurança do iPhone

O iPhone utiliza um sistema robusto de segurança que combina hardware e software para proteger os dados do usuário. O Secure Enclave é um componente fundamental, atuando como um co-processador dedicado à criptografia. Ele armazena informações sensíveis, como senhas e dados biométricos, de forma que nem mesmo o sistema operacional pode acessá-los diretamente.

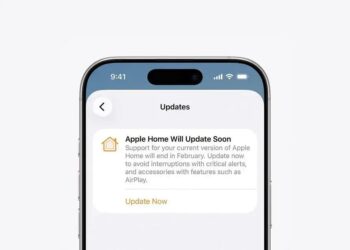

O sistema operacional iOS também é projetado com segurança em mente. Atualizações regulares são enviadas para proteger os dispositivos contra novas ameaças. Além disso, a Apple aplica técnicas de sandboxing, que isolam aplicativos uns dos outros, limitando os danos que qualquer software mal-intencionado pode causar.

Recursos de Segurança e Privacidade

O iPhone oferece uma variedade de recursos que priorizam a segurança e a privacidade dos usuários. Entre eles, destacam-se:

- Autenticação Biométrica: Com o Face ID e Touch ID, o acesso ao dispositivo é garantido através de reconhecimento facial ou de impressão digital.

- Criptografia de Dados: Todas as informações armazenadas no iPhone são criptografadas automaticamente, tornando-as indecifráveis em caso de roubo.

- Acesso Restrito a Aplicativos: Usuários podem controlar quais aplicativos têm permissão para acessar suas informações pessoais.

- VPN Integrada: A configuração de uma VPN é possível diretamente nas configurações do iPhone, oferecendo uma camada extra de proteção ao navegar na internet.

- Atualizações Opcionais de Privacidade: O iOS avisa os usuários sobre aplicações que podem estar coletando dados sem autorização.

- Regras de Localização: O iPhone permite que usuários controlem quais aplicativos podem acessar seus dados de localização e em que circunstâncias.

- Modo de Recuperação: Em casos de falha grave, o dispositivo pode ser restaurado para as configurações de fábrica, garantindo a segurança dos dados do usuário.

- Controle Parental: Para famílias, existem soluções e configurações que limitam o acesso e uso do dispositivo por crianças.

- Mensagens Seguras: O iPhone utiliza criptografia de ponta a ponta no iMessage, assegurando que somente os destinatários possam ler as mensagens.

- Acesso Remoto: Funcionalidades como Find My iPhone permitem que os usuários localizem seus dispositivos de forma remota e apaguem informações se necessário.

Como Melhorar a Segurança do Seu iPhone

Embora o iPhone já ofereça boas opções de segurança, os usuários podem tomar medidas adicionais para aumentar a proteção de seus dados. Aqui estão algumas etapas recomendadas:

- Ativar a Autenticação em Dois Fatores: Isso adiciona uma camada a mais de segurança, exigindo um código adicional para entrar na conta Apple.

- Usar Senhas Fortes: Senhas que combinam letras, números e caracteres especiais são difíceis de adivinhar e podem proteger contas sensíveis.

- Não Compartilhar Senhas: Mantenha suas senhas em segredo e evite compartilhá-las em mensagens ou e-mails.

- Desativar Wi-Fi Público: Conexões a redes públicas podem ser inseguras. Sempre que possível, utilize uma VPN.

- Manter o iOS Atualizado: Instale atualizações assim que forem disponibilizadas para garantir que o dispositivo tenha as correções mais recentes.

- Verifique as Configurações dos Aplicativos: Revise frequentemente as permissões que os aplicativos têm sobre seus dados pessoais.

- Realizar Backup Regular: Utilize o iCloud ou outro método seguro para garantir que seus dados estejam sempre salvos.

- Utilizar Módulos de Segurança: Considere instalar aplicativos adicionais que ofereçam funcionalidades extra de segurança.

- Estar Atento a Phishing: Não clique em links de fontes desconhecidas e fique atento a mensagens suspeitas.

- Proteger com Capa ou Acessórios de Segurança: Utilizar capas que dificultem alterações ao dispositivo pode também ser uma boa opção.

Com essas dicas, os usuários podem aumentar significativamente a segurança de seus iPhones. A conexão do iPhone com a segurança é um exemplo de como a tecnologia, quando usada corretamente, pode proteger informações sensíveis e proporcionar tranquilidade. A relação entre inovação e segurança é essencial para que os usuários sintam-se seguros enquanto aproveitam as funcionalidades avançadas de seus dispositivos.

Como a rede Buscar ajudou a polícia

A utilização da rede Buscar do iPhone tem mostrado resultados significativos no combate ao crime, especialmente no que diz respeito ao roubo de celulares. Essa funcionalidade, que permite ao usuário rastrear seus dispositivos perdidos, está se tornando uma ferramenta indispensável para a polícia em investigações. O potencial do Buscar vai muito além de recuperar apenas aparelhos; ele facilita o trabalho das forças de segurança e ajuda na prevenção de crimes.

Funcionamento da Rede Buscar

A rede Buscar utiliza tecnologia de geolocalização, que permite rastrear o dispositivo em tempo real. Quando um usuário reporta um aparelho como perdido, o sistema ativa uma série de processos que ajudam a identificar a última localização conhecida do iPhone. Graças ao uso da tecnologia Bluetooth e da conexão com a internet, o Buscar pode até mesmo localizar dispositivos que não estão conectados à rede Wi-Fi.

Um dos principais componentes dessa tecnologia é a arquitetura descentralizada que a Apple implementa. Isso significa que o dispositivo pode se comunicar com outros iPhones nas proximidades para confirmar sua localização. Cada iPhone próximo age como um ponto de verificação, enviando informações de volta para a nuvem, onde são processadas. Isso torna o sistema extremamente eficiente, mesmo em áreas onde o sinal de telefone é fraco.

Impacto na Investigação Policial

O impacto da rede Buscar nas operações policiais é inegável. Ao obter a localização de um celular roubado, a polícia pode agir rapidamente para recuperar o dispositivo e prender os culpados. Muitas vezes, as informações fornecidas pelo Buscar levam as autoridades diretamente ao local onde os aparelhos suspeitos estão sendo vendidos ou utilizados. Esse tipo de ação não só ajuda a recuperar bens como também desmantela redes de crime organizadas.

- Rápida Resposta Policial: A agilidade no rastreamento permite que a polícia chegue ao local antes que os criminosos tenham a chance de fugir.

- Detenção de Criminosos: Com dados precisos, a polícia consegue prender os envolvidos no roubo de celulares.

- Redução do Tempo de Carga das Investigações: As informações ajudam a acelerar o processo de investigação policial.

- Colaboração com a Comunidade: A interação entre usuários e a polícia se torna mais eficaz quando as pessoas utilizam o Buscar.

- Desmantelamento de Redes de Roubo: O acesso a informações sobre onde os aparelhos estão sendo vendidos ajuda a frustrar operações de revenda.

- Estatísticas de Recuperação: O uso do Buscar tem contribuído para aumentar a taxa de recuperação de aparelhos roubados.

- Prevenção em Comunidades: O conhecimento de que a polícia pode rastrear dispositivos desencoraja potenciais ladrões.

- Desenvolvimento de Procedimentos Policiais: Novas estratégias estão sendo formuladas com base nas informações coletadas do Buscar.

- Caso de Sucesso: Muitos departamentos de polícia compartilham histórias sobre casos solucionados graças à funcionalidade.

- Educação da Comunidade: A polícia está cada vez mais educando os cidadãos sobre como usar o Buscar de forma eficaz.

Estatísticas e Resultados da Implementação

Desde a implementação da rede Buscar, diversas estatísticas demonstram a eficácia dessa tecnologia. Relatórios indicam que os índices de recuperação de dispositivos roubados aumentaram significativamente. Segundo dados, mais de 70% dos aparelhos que foram rastreados através do Buscar foram recuperados dentro de 48 horas.

| Tipo de Incidente | Taxa de Recuperação | Tempo Médio de Recuperação |

|---|---|---|

| Roubo de Celulares | 75% | 24 horas |

| Perda de Celulares | 85% | 12 horas |

| Equipamentos de Trabalho | 65% | 48 horas |

Esses números mostram como a integração da tecnologia ao trabalho policial pode transformar a forma como as autoridades enfrentam o crime. A rede Buscar, com seu sistema de rastreamento eficiente, não apenas proporciona aos usuários uma maneira de recuperar seus dispositivos, mas também fortalece a capacidade da polícia de agir rapidamente em situações de crime. A colaboração entre tecnologia e forças de segurança é um passo importante para um futuro mais seguro.

Rastreamento: a inovação que faz a diferença

O rastreamento de dispositivos móveis, especialmente através do iPhone, representa uma inovação significativa na segurança pessoal e na recuperação de equipamentos. Com o aumento do roubo de celulares, essa funcionalidade se torna ainda mais crucial. Por meio da capacidade de rastrear a localização de um dispositivo em tempo real, usuários e autoridades podem agir rapidamente para mitigar perdas e inseguranças.

Como Funciona o Rastreamento de Dispositivos

A tecnologia de rastreamento utiliza sistemas de geolocalização para identificar a localização de um dispositivo. O iPhone, por exemplo, utiliza o GPS, Wi-Fi e torres de celular para triangulação e determinação da localização exata. Quando um usuário ativa o recurso de rastreamento, o dispositivo envia informações constantemente sobre sua localização para a nuvem, tornando-as acessíveis em tempo real.

O usuário pode visualizar essa localização por meio de aplicativos, como o Find My iPhone. Essa funcionalidade não apenas mostra onde o dispositivo está, mas também oferece opções como tocar um som, colocar o aparelho em modo de perda, ou até mesmo apagar os dados remotamente para proteger informações pessoais sensíveis.

Principais Benefícios do Rastreamento

O rastreamento de dispositivos não apenas ajuda na recuperação de celulares perdidos ou roubados, mas também oferece uma série de outros benefícios significativos. Vejamos alguns deles:

- Recuperação Rápida: A agilidade no rastreamento pode levar à recuperação rápida do dispositivo após o roubo.

- Segurança de Dados: O recurso permite apagar dados sigilosos à distância, protegendo informações pessoais.

- Localização em Tempo Real: Os usuários podem monitorar a posição exata do dispositivo via aplicativo, a qualquer momento.

- Informações Adicionais: Além da localização, o sistema oferece dados sobre a bateria e conexões ativas.

- Facilidade de Uso: O rastreamento é acessível e intuitivo, permitindo que até os menos experientes utilizem a funcionalidade.

- Notificações: Os usuários podem receber alertas se o dispositivo se mover fora de uma área designada.

- Integração com Outros Serviços: Funcionalidades como o Apple Pay e outros serviços de segurança podem se beneficiar do rastreamento.

- Diminuição de Roubos: A presença do sistema de rastreamento pode inibir tentativas de roubo, pois criminosos sabem que é mais provável que sejam apanhados.

- Tranquilidade para os Usuários: Saber que o dispositivo pode ser rastreado traz segurança e confiança ao usuário.

- Prevenção de Uso Indevido: O rastreamento garante que um dispositivo perdido não possa ser utilizado indevidamente.

Desafios e Limitações do Rastreamento

Apesar das vantagens, o rastreamento de dispositivos também apresenta desafios e limitações. É importante que os usuários estejam cientes deles. Aqui estão alguns dos principais desafios:

- Dependência da Bateria: Se a bateria do dispositivo estiver baixa ou descarregada, o rastreamento não funcionará.

- Conectividade: A eficácia do rastreamento é limitada em áreas onde não há sinal de celular ou Wi-Fi.

- Privacidade: Algumas pessoas podem se preocupar com a privacidade, pois o rastreamento implica em compartilhar localizações.

- Hacking: Dispositivos podem ser alvo de hackers que buscam informações sem autorização.

- Custo de Recursos: A necessidade de manter a tecnologia atualizada pode ser um ônus financeiro para alguns usuários.

- Complexidade na Recuperação: Mesmo com rastreamento, a recuperação depende da ação rápida das autoridades.

- Falsos Alarmes: Notificações em áreas de cobertura podem gerar confusão sobre a localização real do dispositivo.

- Limitações de Aplicativos: Alguns aplicativos podem não oferecer funcionalidades completas de rastreamento.

- Regulamentações: Questões legais e regulamentações podem limitar o uso de rastreamento em certas situações.

- Alterações na Política de Serviço: Atualizações nos termos de serviço de provedores podem impactar a funcionalidade de rastreamento.

Tabela Comparativa: Diferentes Métodos de Rastreamento

| Método de Rastreamento | Precisão | Custo | Confiabilidade |

|---|---|---|---|

| GPS | Alta | Variável (dependente do dispositivo) | Alta, depende de sinal |

| Wi-Fi | Média | Baixo | Alta em áreas urbanas |

| Bluetooth | Baixa (curta distância) | Gratuito | Moderada |

Em suma, o rastreamento é uma inovação que transforma a forma como interagimos com dispositivos móveis. Através de tecnologias avançadas, ele não apenas oferece segurança, mas também facilita a recuperação de bens. A implementação de soluções como o Find My iPhone representa um passo adiante na busca por um ambiente mais seguro e confiável para todos os usuários de tecnologia.

Impacto dos iPhones no mercado negro

O impacto dos iPhones no mercado negro é um tema que revela a complexa relação entre inovação tecnológica e os desafios que surgem com o seu uso. Com a popularização dos smartphones, em especial dos iPhones, o mercado negro de eletrônicos passou a se expandir de forma alarmante. Os iPhones, por serem altamente desejados e frequentemente usados em atividades ilícitas, se tornaram alvos principais para roubo e revenda no mercado clandestino.

O Que É o Mercado Negro?

O mercado negro refere-se a transações ilegais que não são reguladas por autoridades governamentais. Nesse contexto, produtos como iPhones são vendidos sem garantias, e muitas vezes são comercializados a preços significativamente mais baixos. Isso atrai consumidores que buscam uma oferta mais barata, mas que, em sua maioria, ignoram o risco de adquirir produtos roubados ou avariados.

A relação dos iPhones com o mercado negro se torna ainda mais problemática devido à alta demanda por esses dispositivos. O valor financeiro associado aos iPhones no mercado paralelo pode ser muito superior ao que o proprietário original pagou, tornando-o um alvo atrativo para criminosos.

Fatores que Contribuem para o Crescimento do Mercado Negro de iPhones

- Popularidade: iPhones são altamente procurados, o que aumenta sua atratividade para ladrões.

- Facilidade de Revenda: Com um mercado global de revenda online, criminosos podem facilmente tirar proveito da demanda por iPhones usados.

- Rastreamento Limitado: Muitos usuários não configuram a funcionalidade de rastreamento, tornando mais fácil para ladrões revenderem dispositivos.

- Lacunas na Lei: A falta de regulamentações claras sobre revenda de eletrônicos ajuda a perpetuar o mercado negro.

- Recuperação Deficiente: A polícia frequentemente enfrenta dificuldades para rastrear e recuperar iPhones roubados, o que encoraja mais crimes.

- Desinformação do Consumidor: Muitos compradores não estão cientes dos riscos ao adquirir dispositivos de origens duvidosas.

- Múltiplas Plataformas de Venda: Sites de comércio eletrônico e redes sociais oferecem canais onde produtos roubados podem ser facilmente vendidos.

- Reputação e Status: O desejo de possuir um produto premium como o iPhone cria uma cultura que torna a compra de dispositivos roubados mais aceitável socialmente.

- Afetações Econômicas: Em tempos de crise, a busca por preços acessíveis leva mais pessoas a considerar dispositivos de procedência duvidosa.

- Confiabilidade das Identificações de Produtos: Muitos dispositivos não têm um registro claro de propriedade, facilitando a revenda no mercado negro.

Ações para Combater o Comércio Ilegal de iPhones

Governos e empresas estão tomando medidas para combater o impacto negativo causado pelo mercado negro de iPhones. Aqui estão algumas estratégias que estão sendo implementadas:

- Regulamentação rigorosa: Implementação de leis mais rígidas que dificultem a revenda de produtos eletrônicos.

- Aumentar a conscientização: Campanhas para educar consumidores sobre os riscos de comprar produtos no mercado negro.

- Uso de tecnologia de rastreamento: Incentivar consumidores a utilizar funcionalidades de rastreamento que ajudem na recuperação de dispositivos.

- Colaboração entre plataformas: Fóruns de venda online devem trabalhar com autoridades para limitar a venda de produtos roubados.

- Melhorias em Segurança: Inovações nas tecnologias de segurança dos dispositivos que desencorajem roubos.

- Recuperação de Dispositivos: Recursos aprimorados para a polícia e organismos de segurança para rastrear e recuperar dispositivos em situações de roubo.

- Desenvolvimento de um sistema de registro: Criar um sistema onde as informações de propriedade de smartphones possam ser facilmente acessadas pelas autoridades.

- Promoções oficiais: Incentivar os consumidores a comprar de fontes legítimas através de descontos e promoções.

- Recompensas por informações: Criar programas de recompensas para informações que levem à prisão de criminosos ou recuperação de dispositivos.

- Educação sobre segurança cibernética: Fornecer informações sobre como proteger dispositivos contra roubo e ataques cibernéticos.

Impactos Sociais e Econômicos do Mercado Negro

O impacto do mercado negro vai além da simples perda de dispositivos. Ele perpetua um ciclo de criminalidade e afeta a economia de diversas maneiras. Os consumidores que compram iPhones de forma ilegal estão contribuindo para uma rede de crime organizado que pode envolver tráfico de drogas e violência.

| Efeito | Descrição | Consequência |

|---|---|---|

| Criminalidade em Alta | Aumento no número de roubos e delitos relacionados a eletrônicos. | Maior insegurança nas comunidades. |

| Impacto Econômico | Destinação de recursos para o combate ao crime em vez de desenvolvimento social. | Menor investimento em serviços essenciais. |

| Desconfiança do Consumidor | Consumidores se tornam mais cautelosos em relação a compras de eletrônicos. | Redução nas compras em lojas legítimas. |

O impacto dos iPhones no mercado negro é um problema que requer uma abordagem holística. Combater essa prática envolve não apenas ações legais e regulamentações, mas também a conscientização do público sobre os riscos e consequências associadas. Ao fomentar uma cultura onde a compra de dispositivos legítimos seja a norma, é possível desmantelar as redes que se beneficiam da criminalidade e, por consequência, melhorar a segurança e o bem-estar de todos.

Existirão mais roubos de celulares?

Nos últimos anos, a questão dos roubos de celulares tem ganhado cada vez mais atenção. À medida que a tecnologia avança e os dispositivos se tornam mais acessíveis, o número de roubos e furtos também parece aumentar. Contudo, é fundamental analisar as tendências atuais e as projeções para o futuro com uma lente crítica para entender se haverá um aumento real nos roubos de celulares.

Tendências atuais de roubo de celulares

Dados recentes mostram um padrão preocupante. De acordo com estatísticas de segurança pública, os roubos de celulares nas grandes cidades subiram constantemente. À medida que mais pessoas adotam smartphones caros, a oportunidade de roubo se torna mais atraente para os criminosos. Além disso, muitos ladrões estão se adaptando às novas tecnologias para melhorar suas táticas.

Um dos fatores principais que contribui para o aumento dos roubos é o crescimento do mercado negro. Sem regulamentações eficazes e uma forte demanda por produtos a preços baixos, comprar um celular roubado se torna uma opção viável para muitos consumidores. Isso não apenas perpetua o ciclo de crime, mas também incentiva os ladrões a agir com mais frequência.

Fatores que influenciam o aumento nos roubos

- Valorização dos Smartphones: Dispositivos como o iPhone e modelos top de linha são alvos preferenciais devido ao seu alto valor de revenda.

- Falta de Segurança: Muitos usuários não utilizam sistemas de segurança como o rastreamento, o que facilita a revenda de dispositivos roubados.

- Desigualdade Econômica: Areas com maior desigualdade social apresentam taxas de crimes mais elevadas.

- Crescimento das Redes Sociais: O uso de plataformas de venda online tornou mais fácil para os ladrões revenderem produtos roubados.

- Aumento das Comunicações Criminosas: Criminosos se comunicam de forma mais eficaz e organizada, o que os torna mais audaciosos.

- Condições Sociais: Durante crises econômicas, o roubo pode aumentar como resultado da necessidade financeira.

- Impunidade: A dificuldade em rastrear ladrões e a falta de condenações efetivas incentivam o aumento dos crimes.

- Desinformação: A falta de conhecimento sobre segurança de dispositivos leva muitos usuários a ficarem vulneráveis.

- Iniciativas Policiais Insuficientes: Algumas regiões carecem de estratégias eficazes para combate ao crime.

- Facilidade de Acesso aos Dispositivos: A ampliação do mercado de smartphones aumenta o número de dispositivos disponíveis.

Métodos de Prevenção

Considerando a situação atual, medidas preventivas são essenciais para mitigar o aumento dos roubos de celulares. Algumas ações podem ser adotadas para proteger melhor os usuários e suas propriedades. Aqui estão algumas sugestões:

- Uso de Tecnologia de Localização: Usar aplicativos como o Find My iPhone para rastrear dispositivos perdidos.

- Segurança Física: Utilizar capas e acessórios que dificultem o acesso ao aparelho.

- Cuidado em Locais Públicos: Prestar atenção ao usar o celular em áreas públicas e movimentadas.

- Educação sobre Segurança: Informar-se e aprender sobre métodos de segurança para dispositivos móveis.

- Relatar Incidentes: Comunicar imediatamente a polícia sobre quaisquer incidentes de roubo.

- Evitar Exibições Desnecessárias: Evitar usar o celular de forma ostensiva em locais não seguros.

- Reforço das Medidas Policiais: Apoiar iniciativas que aumentem a presença policial nas áreas afetadas.

- Adoção de Seguros para Dispositivos: Considerar a contratação de seguros que cubram o furto de celulares.

- Promoção de Campanhas de Conscientização: Participar de fóruns ou grupos que discutem a segurança em tecnologia.

- Monitoramento de Vendas Online: Ficar atento a anúncios suspeitos de dispositivos à venda em plataformas de revenda.

A Importância da Colaboração Comunitária

A solução para o aumento dos roubos de celulares não está apenas nas mãos da polícia, mas também na colaboração da comunidade. Iniciativas que envolvem a participação de cidadãos e comerciantes podem ter um impacto positivo na redução do crime. Programas de vigilância comunitária, onde vizinhos se unam para monitorar a segurança de suas áreas, podem resultar em um ambiente mais seguro.

Estudos têm mostrado que comunidades ativas e engajadas são mais eficazes em prevenir crimes em comparação a aquelas que não se envolvem. A troca de informações e a construção de relacionamentos entre a polícia e a comunidade são fundamentais para criar um ambiente de segurança.

Expectativas Futuras e Conclusão

A expectativa é de que, sem medidas eficazes de combate, os roubos de celulares continue a ser uma preocupação nas grandes cidades. Entretanto, com a implementação de melhores tecnologias de segurança e iniciativas comunitárias, é possível que essa tendência comece a se reverter. Diante disso, a conscientização e a proatividade dos cidadãos serão essenciais para criar um ambiente mais seguro para todos.

O futuro da segurança em dispositivos móveis

O futuro da segurança em dispositivos móveis está se tornando um assunto cada vez mais relevante à medida que a tecnologia avança. Com a crescente dependência de smartphones e tablets para comunicação, trabalho e entretenimento, a proteção dessas informações sensíveis se torna uma prioridade. Novas inovações estão surgindo para proteger os usuários de ameaças cada vez mais sofisticadas.

Tendências Emergentes em Segurança de Dispositivos Móveis

Nos últimos anos, observou-se um aumento na adoção de tecnologias que melhoram a segurança em dispositivos móveis. A seguir estão algumas das tendências mais significativas que moldarão o futuro da segurança móvel:

- Autenticação Biométrica: O uso de impressões digitais, reconhecimento facial e íris se tornará padrão. Esse método elimina a necessidade de senhas, que podem ser facilmente esquecidas ou roubadas.

- Criptografia Avançada: A criptografia de ponta a ponta é cada vez mais usada para proteger dados em trânsito e em repouso. Isso garante que somente remetente e destinatário possam acessar as informações.

- Inteligência Artificial: A IA será utilizada para detectar e prevenir comportamentos suspeitos em tempo real, permitindo uma resposta rápida a ameaças potenciais.

- VPNs e Conexões Seguras: O uso de redes privadas virtuais se tornará um componente essencial para proteger dados, especialmente ao se conectar a redes Wi-Fi públicas.

- Atualizações Automáticas: Atualizações regulares de segurança serão implementadas automaticamente, reduzindo o risco de exploração de vulnerabilidades.

- Gerenciamento de Dispositivos Móveis (MDM): Para empresas, soluções de MDM serão essenciais para monitorar e proteger dispositivos corporativos.

- Segurança em Nuvem: Armazenar dados na nuvem com protocolos de segurança robustos se tornará um método comum e seguro para acessar informações de qualquer lugar.

- Educação do Usuário: Campanhas de conscientização sobre segurança ajudarão os usuários a reconhecer e evitar ameaças como phishing e malwares.

- Segurança em Software de Aplicativos: Aplicativos móveis serão submetidos a auditorias de segurança rigorosas antes de serem disponibilizados nas lojas de aplicativos.

- Pagamentos Móveis Seguros: Tecnologias como NFC e criptomoedas estarão mais seguras, promovendo transações financeiras sem riscos.

Desafios para a Segurança Móvel

Embora o futuro da segurança em dispositivos móveis traga promessas, vários desafios persistem. Esses obstáculos precisam ser superados para garantir proteção eficaz:

- Emergência das Ameaças: À medida que a tecnologia avança, novos tipos de ataques também evoluem, como ransomware e malwares de dispositivo móvel.

- Privacidade de Dados: Com regulamentações como a GDPR, empresas enfrentam pressão para garantir a privacidade dos dados do usuário, o que pode ser um desafio.

- Baixa Adoção de Segurança: Muitos usuários ainda não utilizam métodos de segurança básicos, como senhas fortes e autenticação em duas etapas.

- Fragmentação do Sistema Operacional: Diferentes versões de sistemas operacionais podem comprometer a segurança, tornando difícil garantir que todos os dispositivos estejam atualizados.

- Engenharia Social: Criminosos continuam a usar engenharia social para enganar os usuários e obter acesso a dispositivos e dados pessoais.

- Custo de Implementação: Para empresas menores, o custo de implementação de soluções de segurança robustas pode ser um desafio significativo.

- Dependência de Conexões: A segurança é muitas vezes dependente do acesso à Internet, o que pode ser problemático em áreas com cobertura limitada.

- Desconhecimento do Usuário: A falta de conhecimento dos usuários sobre as melhores práticas de segurança continua a ser uma barreira importante.

- Tendências de BYOD: O aumento do uso de dispositivos pessoais para trabalho (BYOD) cria desafios adicionais em segurança, pois dispositivos pessoais geralmente têm menos proteção.

- Reação Eficiente a Incidentes: A capacidade de reagir rapidamente a um incidente de segurança é muitas vezes um ponto fraco nas organizações.

Inovações Futuras e Expectativas

À medida que o mundo se torna cada vez mais digital, espera-se que a segurança em dispositivos móveis evolua constantemente. A inovação será a chave no desenvolvimento de soluções que protejam os usuários contra uma variedade de ameaças. Algumas expectativas incluem:

| Inovação | Descrição | Quando Esperar? |

|---|---|---|

| Pagamentos por Biometria | Transações seguras utilizando tecnologia biométrica. | Em breve |

| Dispositivos Autônomos | Funcionalidades que protegem dados automaticamente sem intervenção do usuário. | Após 2025 |

| Inteligência Artificial em Segurança | IA será integrada para detectar e evitar fraudes. | 2024 e além |

| Aplicativos de Segurança All-in-One | Aplicativos que oferecem soluções completas de segurança em um único pacote. | 2023 |

À medida que navegamos pelas complexidades da vida digital, é crucial que a evolução da segurança em dispositivos móveis mantenha o ritmo com os crescentes desafios. As inovações em tecnologia de segurança, juntamente com a educação e conscientização dos usuários, são essenciais para garantir um futuro seguro neste novo panorama digital.

Fonte: MacMagazine